برمجيات تجسس خبيثة.. تسريب بيانات 16 مليار حساب

تسريب بيانات 16 مليار مستخدم

كشف تقرير لموقع “سايبر نيوز” أكبر عملية تسريب بيانات في التاريخ، حيث تم تسريب بيانات الدخول لأكثر من 16 مليار عملية دخول.

وأفاد التقرير المشترك بين موقع “سايبر نيوز” ومجلة “فوربس” بأن مصدر تلك التسريبات برمجيات تجسس من نوع “إنفوستيلرز”.

ويتضمن التسريب بيانات حساسة تشمل كلمات المرور وتفاصيل تسجيل الدخول وعناوين مرتبطة بمنصات كبرى مثل “جوجل”، وفيسبوك وأبل و”جيت هب” و"تليجرام" فضلا عن خدمات حكومية في بعض الدول

ووصف الباحثون هذا التسريب بأنه ليس مجرد خرق تقني، بل “مخطط استغلال جماعي”، مشيرين إلى أن الهياكل الحديثة للبيانات وتحديثها المتكرر يجعلها قابلة للاستخدام الفوري في هجمات الاستيلاء على الحسابات، وسرقة الهوية، والتصيّد الاحتيا المتقدم.

وقال الباحث الأمني "بوب دياتشينكو" إن بعض سجلات "إنفوستيلرز" تتضمن رموز المصادقة وملفات تعريف الارتباط "كوكيز"، ما يزيد من خطورة استخدامها لتجاوز وسائل الحماية مثل المصادقة الثنائية "two factor authentication".

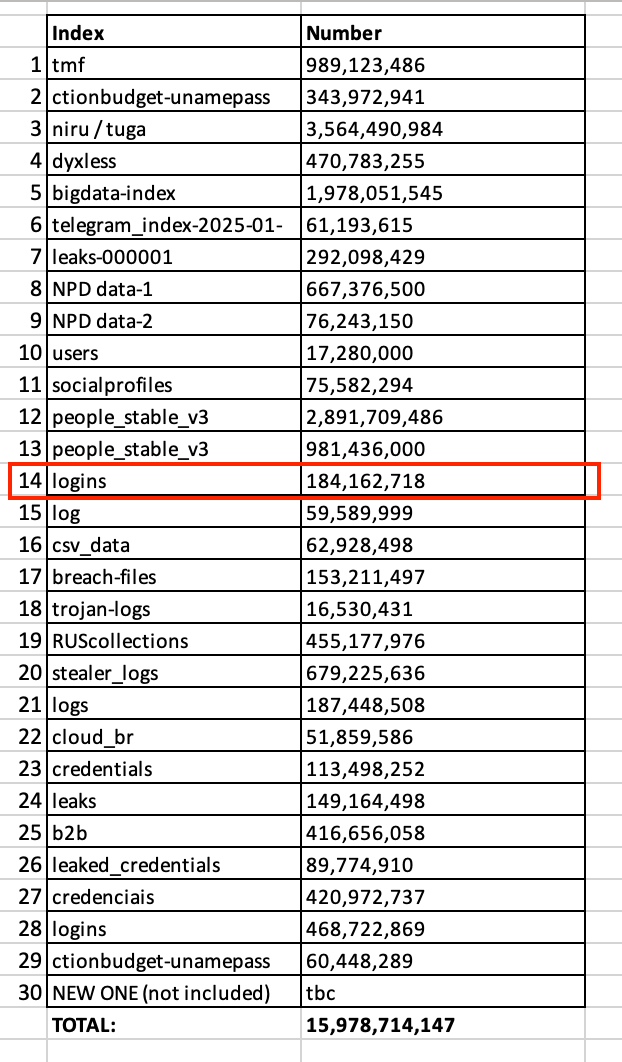

واكتشف فريق الإنترنت الخاص المراقب لتلك البرمجيات منذ بداية العام حتى الآن، 30 مجموعة بيانات مكشوفة، تحتوي كل منها على عشرات الملايين إلى أكثر من 3.5 مليار سجل في المجموع، واكتشف الباحثون 16 مليار سجل، وهو رقمٌ لا يُصدّق.

ماذا تحتوي البيانات المسربة؟

تقول "سايبر نيوز" إن البيانات المكتشفة تشمل:

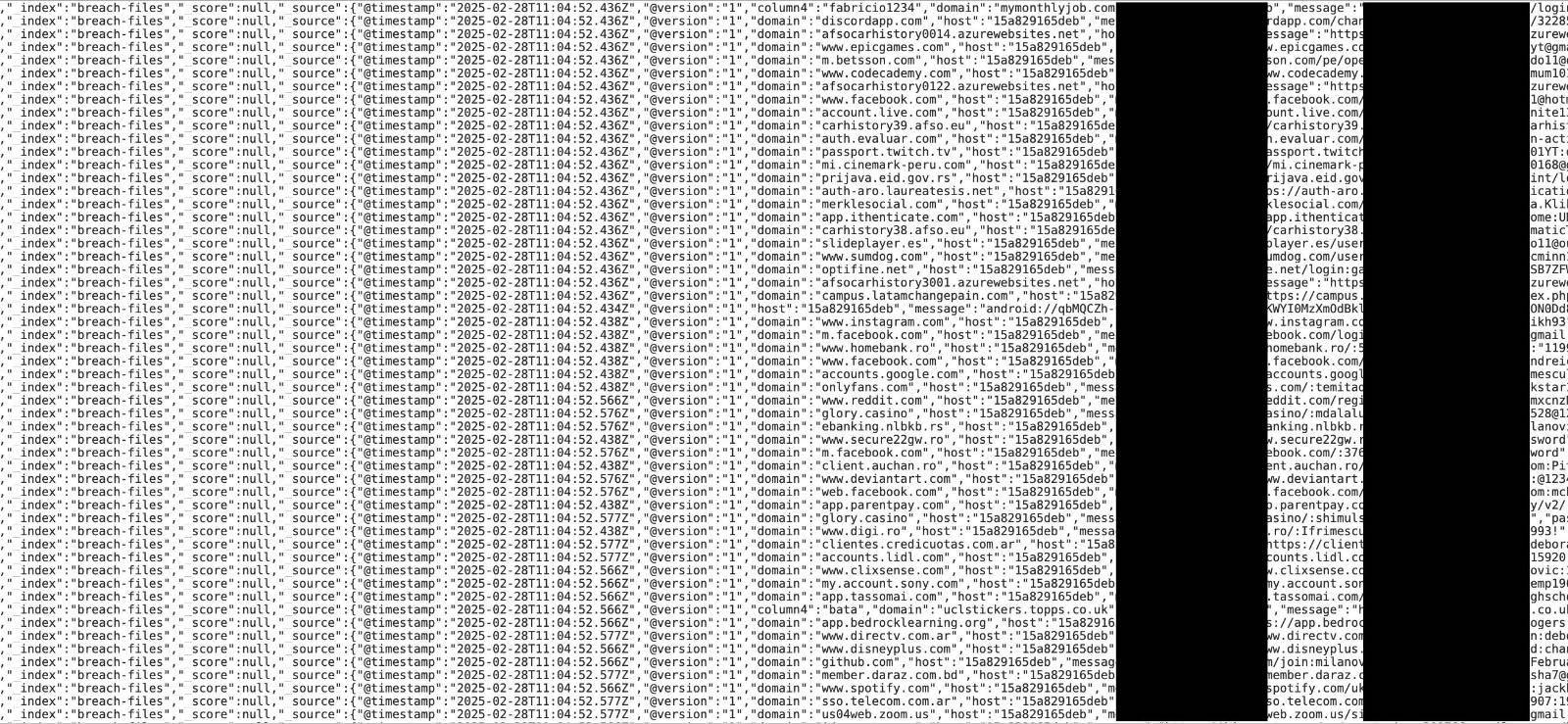

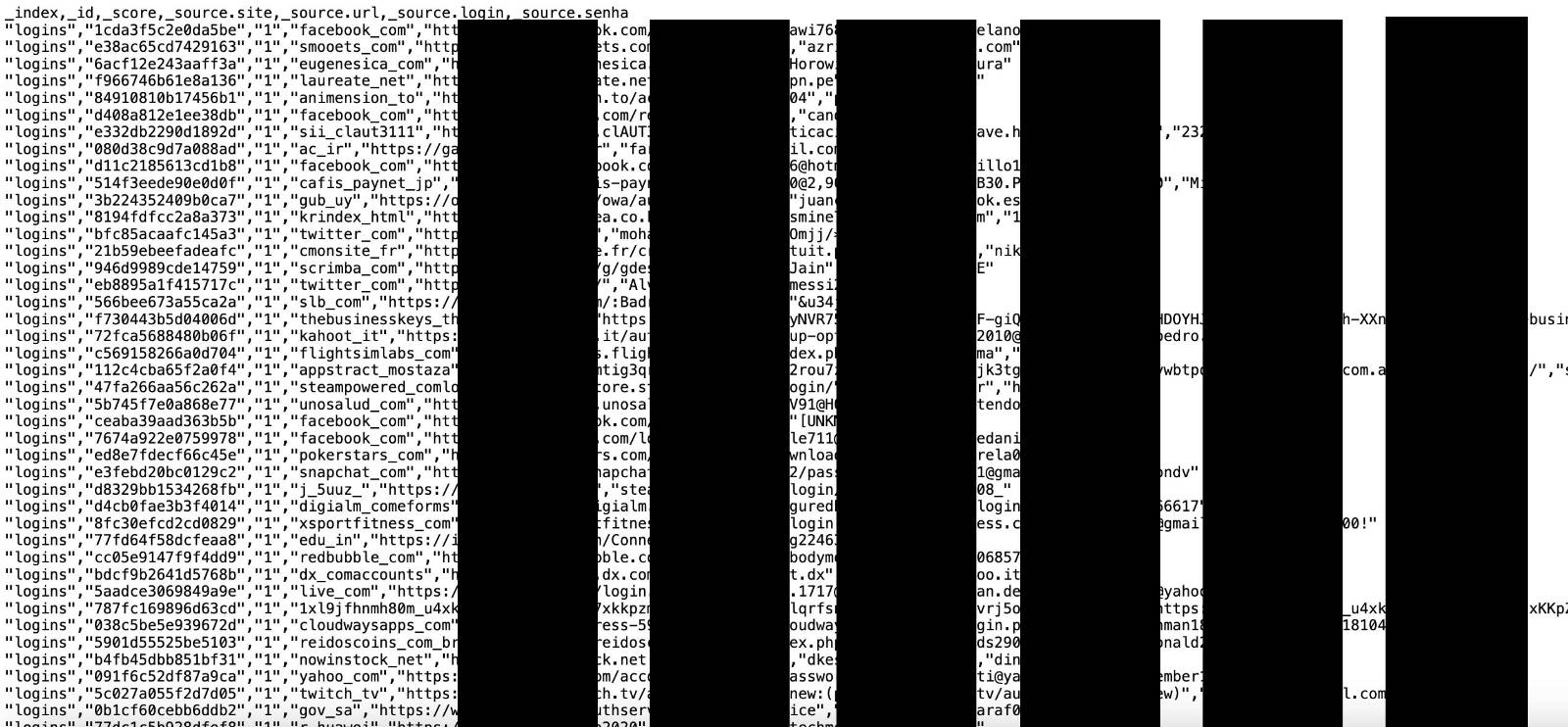

- تفاصيل من برمجيات تجسس.

- مجموعات بيانات من هجمات "تكديس بيانات الدخول".

- تسريبات قديمة أعيد تجميعها ضمن مجموعات جديدة.

وتظهر السجلات في شكل منسق يبدأ بعنوان "url"، يليه اسم المستخدم وكلمة المرور. وتتراوح أحجام مجموعات البيانات بين 16 مليار و3.5 مليار سجل، بمتوسط 550 مليون سجل لكل مجموعة.

والغريب أنه باستثناء تسريب واحد فقط أُبلغ عنه في مايو الماضي من قبل مجلة "وايرد"، فإن جميع هذه التسريبات لم يتم التبليغ عنها من قبل.

وأوضح الباحثون أن مجموعات بيانات جديدة ضخمة تظهر كل بضعة أسابيع، ما يدل على الانتشار الهائل لبرمجيات "إنفوستيلر".

هل تم تسريب كلمات مرور "جوجل" و"فيسبوك"؟

رغم ما تداولته بعض الوسائل الإعلامية، أكد الباحث دياتشينكو أنه لم يحدث اختراق مركزي لخوادم أبل أو جوجل أو "فيسبوك"، إلا أن بعض سجلات "إنفوستيلرز" تضم روابط تسجيل دخول إلى هذه المواقع، ما يعني احتمال تعرض حسابات مستخدمين لخطر فعلي.

علامات تحوّل في عالم الجرائم الإلكترونية

قال الباحث نازاروفاس إن هذا الكم من التسريبات قد يدل على أن مجرمي الإنترنت بدؤوا بالتحوّل من منصات مثل مجموعات "تليجرام" إلى قواعد بيانات مركزية أكثر تنظيماً.

كيف تحمي نفسك؟

يوصي الخبراء باتخاذ الإجراءات التالية:

•تغيير جميع كلمات المرور.

•استخدام مدير كلمات مرور لتوليد كلمات قوية وفريدة.

•تفعيل المصادقة الثنائية (2FA).

•مراقبة الحسابات لأي نشاط مشبوه.

•التواصل مع الدعم الفني في حال ملاحظة أي اختراق.

الأكثر قراءة

-

إيه السبب؟.. القصة الكاملة للقبض على صبري نخنوخ وشقيقه بالقاهرة

-

مليون جنيه و3 سيارات ومشغولات ذهبية.. قائمة مضبوطات بحوزة صبري نخنوخ وأعوانه

-

كيف تحل مشكلة توقف البريد المدرسي الموحد قبل انطلاق امتحانات الثانوية؟

-

10800 جنيه شهريًا.. تفاصيل أعلى شهادات الادخار بالبنوك المصرية

-

المصنعية تقفز 10% يوليو المقبل.. أزمة جديدة تضرب الذهب

-

إصابة 4 أشخاص في انقلاب سيارة أجرة بالفيوم

-

إنقاذ قرية بالفيوم من كارثة بعد اشتعال النيران بجوار محول كهرباء

-

"مراعاش إني ربيته وكبرته".. مُسن يستغيث بعد اعتداء ابنه عليه في البحيرة

أخبار ذات صلة

كيف تحمّل فيديوهات انستغرام بجودة عالية بدون أي تعقيد

02 يونيو 2026 07:26 م

ثورة في عالم الكمبيوتر.. جيجابايت تكشف أضخم ترسانة منتجات في تاريخها

02 يونيو 2026 09:55 م

"ميتا" تفعل ميزة المحتوى المقيد لحسابات الأطفال حول العالم

02 يونيو 2026 08:03 م

قبل كأس العالم.. تيك توك يكشف أرقامًا صادمة لشغف المصريين بكرة القدم

02 يونيو 2026 07:01 م

فرصة للطلاب.. معهد الاتصالات يفتح باب التسجيل في التدريب الصيفي المجاني

02 يونيو 2026 06:02 م

توفر الوقت وتزيد الإنتاجية.. أفضل 5 تطبيقات ذكاء اصطناعي مجانية 2026

31 مايو 2026 03:20 م

فخ العروض الوهمية.. كيف يستغل الهاكرز "الهندسة الاجتماعية" لاختراق حساباتك البنكية؟

30 مايو 2026 05:19 م

"الفضائيين شكل تاني"، روبوتات بشرية في عرض أزياء مبهر بـ سيول (فيديو)

30 مايو 2026 10:51 ص

أكثر الكلمات انتشاراً

-420262716560904.jpg)